;)

Solidity 进阶 — 底层机制与工程要点

前言

写过几个合约不等于懂了 Solidity。真正拉开开发者差距的,是对 EVM 底层模型的理解——assert 和 require 差的不只是语义,receive 和 fallback 背后是整条 ETH 转账的生命周期,staticcall 暴露了 EVM 对状态修改的底层约束。

这篇文章不重复语法手册(数据类型、修饰器、继承这些基础你应该已经会了),而是挑八个在实战中高频碰到、但文档里又讲得不够透的点逐一拆开。

一、assert 与 require:不止是报错方式不同

1.1 表层区别

| 维度 | require |

assert |

|---|---|---|

| 异常类型 | Error(string) |

Panic(uint256) |

| Gas 处理 | 退回剩余 Gas | 消耗全部剩余 Gas |

| 典型用途 | 校验用户输入、外部调用返回值 | 检查不变量、防内部 bug |

| 可附加消息 | 是 | 否(Solidity 0.8.x) |

最直观的差别就在 Gas:require 失败把没用完的 Gas 退回去,assert 失败全吃掉。这个设计是有意的——assert 代表”程序出了不该出的 bug”,吃掉 Gas 是一种惩罚信号。

1.2 什么时候用哪个

1 | // ✅ require:检查外部条件 |

一句话:用户可能搞错的,用 require;开发者不该搞错的,用 assert。

1.3 Solidity 0.8.x 的变化

0.8.0 起,编译器自动为算术溢出/下溢插入 assert 风格的检查。也就是说你现在写:

1 | uint8 x = 255; |

不需要 SafeMath 了——编译器帮你插了断言。代价是 Gas 略高(每条算术运算多一条 JUMPI),如果你确定某段逻辑不会溢出,可以用 unchecked { ... } 跳过检查。

1.4 常见 Panic 错误码速查

| 错误码 | 含义 |

|---|---|

0x01 |

assert(false) |

0x11 |

算术溢出/下溢 |

0x12 |

除以 0(或取模 0) |

0x21 |

转换为不存在的 enum 值 |

0x31 |

对空数组 .pop() |

0x32 |

数组越界访问 |

0x41 |

分配内存过大 |

二、receive 与 fallback:合约的”前台柜员”

每个合约有两个隐形的入口函数:receive() 和 fallback()。它们不显式调用,却决定了当 ETH 空投过来时合约是收下还是炸掉。

2.1 触发逻辑

1 | 有人向合约发送 ETH |

核心规则:msg.data 为空走 receive(),非空或 receive() 不存在走 fallback()。两个都不存在?转账直接 revert。

2.2 receive():专职收款

1 | event Received(address sender, uint amount); |

- 不能有参数、不能有返回值

- 必须

external payable - 一个合约最多一个

- 逻辑尽量精简——别人用

transfer/send给你打钱时 Gas 上限只有 2300,写多了直接 Out of Gas

2.3 fallback():兜底 + 代理转发

1 | event FallbackCalled(address sender, uint value, bytes data); |

fallback() 除了收款,还有一个关键用途——代理合约转发调用。当你用 address(proxy).call(abi.encodeWithSignature(...))、而 proxy 合约没有这个函数时,fallback() 被触发,代理合约在里面把调用转发给逻辑合约。

2.4 什么情况触发什么函数

| 场景 | 触发函数 | 说明 |

|---|---|---|

直接 transfer / send / call{value}("") |

receive() 或 fallback() |

取决于 msg.data 是否为空 |

调用 deposit() 等 payable 函数并附 ETH |

不触发 receive/fallback | ETH 随函数调用走,由函数逻辑处理 |

构造函数 constructor() payable |

不触发 receive/fallback | 部署时转账,合约还没初始化 |

selfdestruct 强制转账 |

不触发 receive/fallback | EVM 层强制转移,合约代码不执行 |

[!warning] 注意恶意 receive

有恶意合约会故意在receive()里写死循环或者 revert,导致依赖退款逻辑的合约被卡住。写涉及批量退款/转账的合约时,不要假设对方的receive()是正常的。

2.5 ETH 转账的底层真相

很多人以为 “ETH 转账” 是合约代码在执行余额加减。不是的——ETH 余额由 EVM 状态树直接维护,不在任何 Solidity 合约里。

1 | CALL 指令执行时的 EVM 内部流程: |

所以 receive() 不是”转账逻辑”,它只是转账完成后触发的回调。真正的转账发生在 EVM 层,比你的 Solidity 代码更底层。

三、call 与 staticcall:读写分离

3.1 核心区别

| 特性 | call |

staticcall |

|---|---|---|

| 能修改目标合约状态 | 是 | 否 |

| 能向目标发送 ETH | 是 | 否 |

| 返回值 | (bool, bytes) |

(bool, bytes) |

| 典型用途 | 调用任何函数、转账 | 只读查询 |

staticcall 是 EVM 层面的”只读约束”——如果目标函数试图写存储、发事件、转账,整个调用直接 revert。这让查询更安全:你永远不会因为查了个恶意合约的价格预言机而被篡改状态。

3.2 使用示例

1 | contract Reader { |

一个常见面试题:**”用

staticcall去调setX()会怎样?”** → 直接 revert。EVM 在执行第一条 SSTORE 时就拦下来了。

四、selfdestruct:即将退役的”强拆”指令

selfdestruct 是一种目标合约无法拒绝的转账方式——不需要对方有 receive(),不需要对方配合。

1 | contract ForceFeeder { |

部署时往这个合约打 ETH,调用 attack 后,合约自毁,余额强制转到 target。

用途:

- Ethernaut 闯关里的 Force 关卡(强制给一个不收 ETH 的合约打钱)

- 合约升级后清理旧版本

但注意:EIP-6049(已被纳入以太坊路线图)计划弃用 selfdestruct。EIP-6780(已在 Dencun 升级中实施)已经大幅削弱了它的能力——只有在同一笔交易中创建的合约才能被 selfdestruct 完全清除。所以不要在新代码里依赖 selfdestruct 做关键业务逻辑。

五、合约存储布局:Slot 是怎么排的

5.1 基本规则

- 每个存储槽(slot)32 字节

- 槽从 0 开始顺序分配

- 多个小类型变量可以打包进同一个槽(总大小 ≤ 32 字节)

- 一个变量不能跨槽存储

1 | contract Packing { |

5.2 动态数组与映射的存储算法

动态数组:

1 | 数组长度:存储在 slot p |

映射:

1 | mapping(K => V) 存储在 slot p |

这就是为什么 Gas 报告里

SLOAD的价格是SSTORE的 1/20——读存储只涉及一次 keccak256 查找,写存储要更新状态树并广播。

5.3 为什么这很重要

理解存储布局不是学究式的细节癖好,而是直接影响三件事:

- Gas 优化:合理安排变量顺序、利用打包,可以减少 SSTORE 次数。两个

uint128打包在一起比两个分开的uint256省一次 SSTORE。 - 代理合约:实现升级模式时,代理合约和逻辑合约的存储布局必须严格一致,否则 slot 错位会直接读到垃圾数据。

- 安全审计:很多重入攻击的根因是存储状态在外部调用之后才更新——如果理解了 slot 的更新时机,就能本能地避免这类错误。

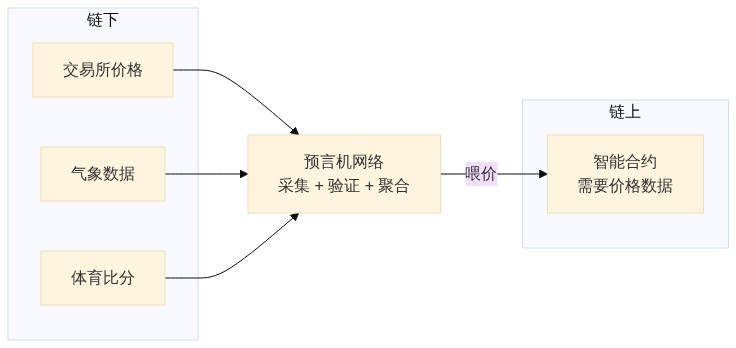

六、预言机:合约的”眼睛”

智能合约跑在链上,链上是一个封闭环境——合约不知道 ETH 现在值多少钱、不知道外面的天气、不知道球赛比分。预言机就是负责把外部数据喂给合约的中间件。

6.1 为什么需要预言机

一个完整的预言机系统包含四个环节:

| 环节 | 做什么 |

|---|---|

| 数据获取 | 从多个来源抓原始数据(交易所 API、传感器等) |

| 数据验证 | 剔除异常值、防止单点故障 |

| 数据聚合 | 计算中位数/TWAP |

| 数据上链 | 通过交易把结果写入合约 |

6.2 DeFi 为什么离不开预言机

- 借贷清算:Aave 需要知道抵押品价格来判断健康因子

- AMM 定价:部分 DEX 依赖预言机做初始定价

- 衍生品:永续合约需要指数价格计算资金费率

- 稳定币:MakerDAO 需要 ETH/USD 价格判断 Vault 是否安全

Chainlink 目前是市场份额最大的预言机网络,绝大多数主流 DeFi 协议都在用它。

[!tip] 面试一定会问

“如果让你设计一个借贷协议,你怎么获取资产价格?”——标准答案不是”用 Uniswap 的现货价格”,而是”用 Chainlink 喂价 + Uniswap TWAP 做兜底交叉验证”。

七、构造函数:版本变迁

Solidity 构造函数经历了一个看似微小但安全意义重大的变化:

| 版本 | 写法 | 风险 |

|---|---|---|

| v0.4.22 之前 | function 合约名() public {} |

合约名写错 → 普通函数 → 任何人可调用 |

| v0.4.22 至今 | constructor() {} |

关键字明确,不会误写 |

早年的一个真实漏洞模式:开发者把合约名写错了一个字母(比如 Wallet 写成 Walet),本意是构造函数,结果变成了一个任何人都能调用的普通函数——等于把合约所有权免费送人。

📚 参考资料

- Solidity 官方文档 — 必读,0.8.x 的变化都在这里

- EVM 操作码交互参考 — 最直观的 EVM 指令查阅工具

- 以太坊黄皮书 — EVM 的数学形式化定义

- EIP-6780: SELFDESTRUCT only in same transaction — selfdestruct 削弱方案

- OpenZeppelin 合约库 — 工业级 Solidity 代码的最佳范本

- Solidity 存储布局文档 — 官方对 slot 分配的完整说明

- Chainlink 文档 — 预言机原理与接入指南

- Ethernaut 闯关游戏 — 边玩边学 Solidity 安全

- CryptoZombies — 互动式 Solidity 入门 + 进阶

- Solidity Patterns (fravoll) — Solidity 设计模式合集